Un article un peu pointu puisqu’il aborde directement l’art et la manière d implémenter la solution de sécurité informatique bien connue qu’est DMARC.

Selon Wikipédia

DMARC, ( Domain-based Message Authentication, Reporting and Conformance) , est une spécification technique qui aider à réduire l’usage abusif des courriel,(spam, le phishing, abuse mass mailing), en proposant une solution de déploiement et de surveillance des problèmes liés à l’authentification des e-mails

Implémenter Dmarc

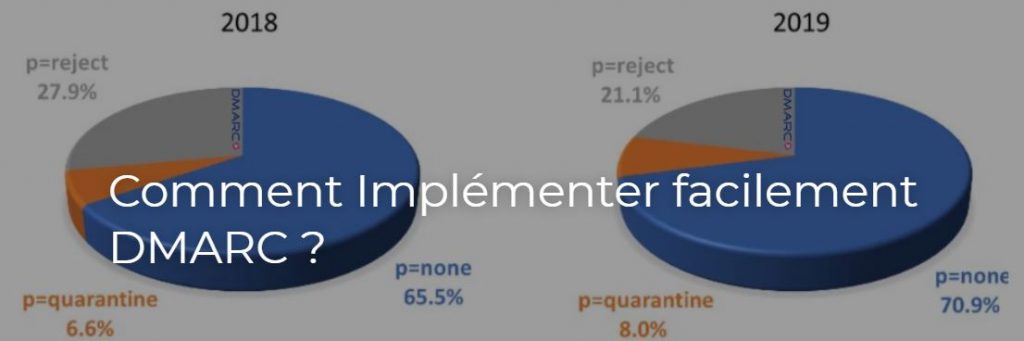

Une implémentation réussie du protocole DMARC nécessite qu’un nom de domaine ou une marque authentifie tous ses flux e-mail avec SPF/DKIM et publie ensuite une politique DMARC en « p=reject » ou « p=quarantine« , que nous appelons ici chez DMARC.fr être en mode “blocage ». Lorsqu’un domaine est en mode “blocage”, il a publié une politique DMARC qui impose que l’e-mail non authentifié soit rejeté ou mis en quarantaine par les destinataires de l’e-mail qui effectuent des contrôles de validation DMARC. Cela garantit que le domaine ne peut pas être usurpé par des acteurs malveillants utilisant ce domaine dans le champ « From » de leurs messages.

Le mode bloacage

Le fait d’être en mode “blocage” est une arme puissante à utiliser pour défendre un nom de domaine, mais c’est une arme à double tranchant. Si un nom de domaine passe trop rapidement en mode “blocage” avant de s’assurer que tous ses flux e-mail aient été authentifiés, il peut finir par voir ses propres e-mails rejetés, avec tous les problèmes qui découlent d’un envoi raté.

La crainte de telles erreurs empêche de nombreuses organisations de passer en mode “blocage”, ou peut-être même dissuade de mettre en œuvre le protocole DMARC. Nous pensons que cette crainte n’est pas fondée – si vous savez comment utiliser efficacement le protocole DMARC.

La plupart des gens comprennent la fonction du protocole DMARC, qui permet à un propriétaire d’un nom de domaine de demander aux destinataires des e-mails un traitement spécial des e-mails dont l’authentification a échoué, mais ce n’est pas tout ce que DMARC permet.

Le rapport DMARC

L’autre caractéristique clé de DMARC est ce que l’on appelle le « rapport DMARC« . C’est-à-dire que les entités qui effectuent la validation et l’application de la politique DMARC sur les e-mails entrants (généralement les grands fournisseurs de boîtes e-mail, Gmail, Yahoo, etc.) produiront également des rapports statistiques montrant les résultats des contrôles d’authentification.

Selon les spécifications du protocole DMARC, ces rapports doivent être envoyés aux propriétaires de noms de domaine au moins toutes les 24 heures, et ils sont envoyés à une adresse e-mail qui est annoncée dans l’enregistrement DNS DMARC du propriétaire du nom de domaine.

La valeur de ces rapports pour les propriétaires de noms de domaine qui essaient de comprendre leurs flux e-mail est énorme. Pour recevoir ces rapports, il suffit de publier un enregistrement DMARC avec une politique de « p=none » et une balise rua pointant sur une boîte email qui peut recevoir les rapports.

Les rapports sont des documents XML qui contiendront les IPs d’envoi, les résultats d’authentification et la disposition des messages (s’ils ont été livrés, supprimés ou envoyés dans un dossier d’e-mails indésirables). Vous pouvez examiner ces rapports pour trouver les adresses IP connues de votre organisation, et si des échecs d’authentification sont signalés, vous pouvez alors prendre les mesures nécessaires pour remédier à ces échecs.

https://www.youtube.com/watch?v=aqwZ0MgKk7k&feature=youtu.be

L’utilisation régulière de ces rapports au fil du temps, ainsi que les efforts déployés pour résoudre les problèmes d’authentification, peuvent faire progresser l’organisation dans son cheminement vers l’implémentation du protocole DMARC.

L’authentification des flux de courriels

Dans une organisation complexe, il peut être très difficile de vérifier l’authentification de tous les flux e-mail, même si le personnel informatique est très dévoué à cette tâche. Cette tâche est particulièrement onéreuse à l’ère du cloud, où la plupart des e-mails envoyés par la plupart des organisations ne proviennent pas de serveurs de messagerie internes dont les adresses IP sont connues, mais de divers services hébergés dans le cloud qui peuvent utiliser différentes adresses IP.

L’identification des services qui envoient des e-mails « From » votre nom de domaine est une étape critique, et cela peut être particulièrement décourageant si vous n’avez que des adresses IP.

Cependant, sans savoir où se trouvent tous les flux e-mail, vous ne pouvez pas mettre en place une authentification. Bien que cela puisse sembler contre-intuitif, le protocole DMARC est le meilleur outil disponible pour vous aider à mettre en œuvre la politique DMARC en mode « blocage ».